✏️기본 미션

Ch.06(06-2) 확인 문제 1번(p.379), (07-2) 확인 문제 2번(p.407) 풀고 설명하기

❓ Ch.06(06-2) 확인 문제 1번(p.379)

다음으로 받길 희망하는 다음 Acknowledgement number(raw)는 문제에 제시된 순서 번호에 1을 더한 값이 답이 된다.

❓ Ch.07 (07-2) 확인 문제 2번(p.407)

ClientHello 에 대한 응답으로 ServerHello를 응답한다.

✏️선택 미션

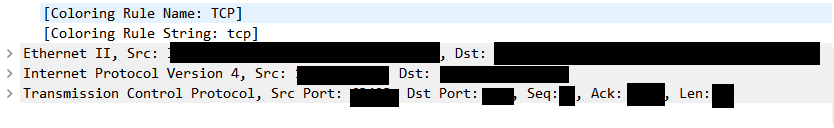

와이어샤크에서 실제 TCP/UDP 패킷 확인해 보기\

📜내용 정리

Chap06. 실습으로 복습하는 네트워크

6.1 와이어샤크 설치 및 사용법

6.2 와이어샤크를 통한 프로토콜 분석

1) IP 분석

(1) IPv4 단편화 + ICMP

- ipv4-fragmentation : IPv4의 단편화 과정과 ICMP 패킷을 보여주는 패킷 캡쳐 파일

- 송신지 IP 주소와 수신지 IP 주소 필드를 통해 주소 지정이 이루어지고 있다.

- 식별자 (Identification) : 같은 패킷으로부터 단편화되었음을 나타내기 위해 IPv4 패킷에 부여되는 고유한 값

(2) IPv6 단편화 + UDP

- ipv6-fragmentation : IPv6의 단편화 과정과 UDP 데이터그램을 보여주는 패킷 캡쳐 파일

2) TCP 분석

(1) TCP 연결 수립

- 3-way-handshake 파일

(2) TCP 연결 종료

- connection-close 파일

(3) TCP 재전송

- tcp-retransmission 파일

3) HTTP 분석

- http-request-response 파일

Chap07. 네트워크 심화

7.1 안정성을 위한 기술

1) 가용성

- 컴퓨터 시스템이 특정 기능을 실제로 수행할 수 있는 시간의 비율

- 가용성 = 업타임 / (업타임 + 다운타임)

- 업타임 : 정상적인 사용 시간

- 다운타임 : 정상적인 사용이 불가능한 시간

- 가용성을 높이기 위해 다운타임을 낮춰야 한다; 문제가 발생하더라도 계속 기능할 수 있도록 설계

- 결함 감내 : 문제가 발생하더라도 기능할 수 있는 능력

2) 이중화

- 결함을 감내하여 가용성을 높이기 위해 예비를 마련하는 방법

- 이중화할 대상

- 물리적 장비뿐만 아니라 데이터베이스 등도 이중화활 수 있는 대상

- 단일 장애점 (SPoF ; Single Point Of Failure) : 문제가 발생할 경우 시스템 전체가 중단될 수 있는 대상

- 이중화 구성 방식

- 액티브 : 가동 상태

- 스탠바이 : 액티브의 백업으로 대기하는 상태

- 액티브/스탠바이 방식 : 한 시스템은 가동하고, 다른 시스템은 백업 용도로 대기 상태로 둔다.

- 액티브/액티브 방식 : 두 시스템 모두를 가동 상태로 두는 구성 방식

- 다중화 : 무언가를 여러 개 두는 기술

- 이중화/다중화 사례

- 티밍, 본딩

- 여러 개의 네트워크 인터페이스를 이중화/다중화하여 마치 더 뛰어나고 안정적인 성능을 보유한 하나의 인터페이스처럼 보이게 하는 기술

3) 로드 밸런싱

- 트래픽

- 주어진 시점에 네트워크를 경유한 데이터의 양

- 주어진 시점에 특정 노드를 경유한 패킷의 양

- 로드 밸런싱 : 트래픽의 고른 분배를 위해 사용되는 기술

- 로드 밸런서에 의해 수행된다.

- 알고리즘 종류

- 라운드 로빈 알고리즘 : 단순히 서버를 돌아가며 부하 전달

- 최소 연결 알고리즘 : 연결이 적은 서버부터 우선적으로 부하를 전달

- 서버마다 가중치를 부여할 수도 있다.

7.2 안전성을 위한 기술

1) 암호와 인증서

(1) 대칭 키 암호화 방식과 공개 키 암호화 방식

- 대칭 키 암호화 방식

- 암호화와 복호화에 동일한 키 이용

- 상대방에게 안전하게 키를 전달하기 어렵다.

- 공개 키 암호화 방식

- 암호화에 사용한 키와 복호화에 사용하는 키가 다르다.

- 공개 키만으로 개인 키를 예측할 수 없고 개인 키만으로 공개 키를 예측할 수 없다.

2) 인증서와 디지털 서명

- 공개 키 인증서 : 공개 키와 공개 키의 유효성을 입증하기 위한 전자 문서

- 인증서는 인증기관이 발급하고 서명값을 포함한다.

- 디지털 서명 : 개인 키로 암호화된 메시지를 공개 키로 복화함으로써 신원을 증명하는 절차

3) HTTPS : SSL과 TLS

- SSL : Secure Socket Layer

- TLS : Transport Layer Security

- HTTPS : SSL/TLS를 사용하는 대표적인 프로토콜

- TLS 1.3 을 기반으로 HTTPS 동작 확인하기

1️⃣ TCP 쓰리 웨이 핸드셰이크

2️⃣ TLS 핸드셰이크

3️⃣ 암호화된 메시지 송수신

7.3 무선 네트워크

1) 전파와 주파수

- 전파 : 눈에 보이지 않는 전자기파의 일종

- 주파수 : 통신에 사용되는 전파에는 미리 주파수 대역을 정한다.

2) 와이파이와 802.11

- IEEE 802.11

- 2.4GHz, 5GHz 대역을 주로 사용한다.

3) AP와 서비스 셋

- AP : 무선 통신 기기들을 연결하여 무선 네트워크를 구성하는 것

- 인프라스트럭처 모드(infrastructure mode) : AP를 경유하여 통신이 이루어지는 무선 네트워크 통신 방식

- 서비스 셋 : 무선 네트워크를 이루는 AP와 여러 장치의 집합

🤔느낀 점

와이어샤크로 패킷 캡쳐 후 분석하는 과제를 해본 적이 있어서 6장은 빠르게 넘길 수 있었습니다. 7장 내용이 초면이 많아서 열심히 봤습니다!

이렇게 제 혼공학습단 3번째 활동이 끝났네요. 다들 수고 많으셨습니다💙

'독학 > [책] 네트워크' 카테고리의 다른 글

| [혼공학습단 12기 혼공네트🌐] 혼자 공부하는 네트워크 week5 (0) | 2024.08.08 |

|---|---|

| [혼공학습단 12기 혼공네트🌐] 혼자 공부하는 네트워크 week4 (4) | 2024.07.23 |

| [혼공학습단 12기 혼공네트🌐] 혼자 공부하는 네트워크 week3 (1) | 2024.07.16 |

| [혼공학습단 12기 혼공네트🌐] 혼자 공부하는 네트워크 week2 (1) | 2024.07.13 |

| [혼공학습단 12기 혼공네트🌐] 혼자 공부하는 네트워크 week1 (0) | 2024.07.01 |